Cyber-Resilienz in der Logistik: Wie Sie Ihr Unternehmen vor Cyberbedrohungen schützen

Inhaltsverzeichnis

- Die neue Bedrohungslage: Zahlen, Daten und Fakten zur Cyberkriminalität in der Logistik

- Wenn der digitale Antrieb ins Stocken gerät: Die realen Folgen eines Cyberangriffs

- Gesetzlicher Druck: Die NIS2-Richtlinie und die DSGVO als Weckruf

- Prävention ist die beste Verteidigung: Was Sie VOR einem Angriff tun müssen

- Der Ernstfall ist da: Was Sie WÄHREND und NACH einem Angriff tun müssen

- Die Lieferkette als Ganzes betrachten: Sicherheit bei Partnern einfordern

- Fazit: Cyber-Resilienz als strategische Notwendigkeit und Wettbewerbsvorteil

Die Digitalisierung der Logistik ist unaufhaltsam. Doch mit der zunehmenden Vernetzung wächst auch die Angriffsfläche für Cyberkriminelle. Logistikdienstleister stehen angesichts von Datenverlusten, Betriebsunterbrechungen und verschärften regulatorischen Anforderungen wie der NIS2-Richtlinie unter enormem Anpassungsdruck. Wie sehen die konkreten Probleme aus, was können Sie vor und nach einem Angriff tun, und wie navigieren Sie sicher durch das Dickicht der Anforderungen? Dieser Beitrag liefert Ihnen praxisnahe Antworten und einen tiefen Einblick in die IT-Sicherheit für die Logistikbranche.

Die moderne Logistik ist ein hochkomplexes, digital vernetztes Ökosystem. Just-in-Time-Lieferungen, automatisierte Lager und globale Supply-Chain-Management-Systeme sind ohne eine reibungslose IT nicht denkbar. Doch genau diese Abhängigkeit macht die Branche zu einem lukrativen Ziel für Cyberkriminelle. Ein erfolgreicher Angriff kann nicht nur ein einzelnes Unternehmen lahmlegen, sondern Schockwellen durch ganze Lieferketten senden.

Doch was bedeutet ein Cyberangriff konkret für einen Logistikdienstleister? Wo liegen die größten Schwachstellen – und wie lässt sich ein effektiver Schutz aufbauen? Und was, wenn es bereits zu spät ist?

Die neue Bedrohungslage: Zahlen, Daten und Fakten zur Cyberkriminalität in der Logistik

Die Bedrohung ist real und messbar. Laut dem Bundeslagebild Cybercrime 2024 des Bundeskriminalamts (BKA) bleibt die Bedrohungslage durch Cyberkriminalität in Deutschland anhaltend hoch. Insbesondere Ransomware-Angriffe, bei denen Daten verschlüsselt und Lösegeld gefordert wird, stellen eine der größten Gefahren dar. Auch die Logistikbranche stand explizit im Fokus von DDoS-Angriffen, die darauf abzielen, Systeme durch eine Flut von Anfragen lahmzulegen.

Eine Studie des Gesamtverbands der Deutschen Versicherungswirtschaft (GDV) offenbarte bereits 2023, dass fast jedes vierte Unternehmen (22 %) in Handel und Logistik schon Opfer einer Cyberattacke wurde. Erschreckend dabei: Drei Viertel (73 %) der Befragten glaubten, genug für ihre IT-Sicherheit zu tun – eine Fehleinschätzung mit potenziell verheerenden Folgen.

Die häufigsten Angriffsvektoren sind dabei:

- Phishing und Social Engineering: Gezielte E-Mails oder Nachrichten, die Mitarbeiter dazu verleiten, Zugangsdaten preiszugeben oder schädliche Anhänge zu öffnen. Laut BKA-Bericht wurden im Jahr 2024 insbesondere Versandunternehmen für Phishing-Angriffe instrumentalisiert – ein klarer Risikofaktor für die Logistikbranche.

- Ausnutzung von Software-Schwachstellen: Veraltete Software in Transportmanagementsystemen (TMS), Lagerverwaltungssystemen (LVS) oder auf Büro-PCs dient als Einfallstor.

- Ransomware-as-a-Service (RaaS): Kriminelle "mieten" Schadsoftware und Infrastruktur, was Angriffe auch für Akteure ohne tiefes technisches Wissen ermöglicht und die Zahl der Attacken in die Höhe treibt.

Wenn der digitale Antrieb ins Stocken gerät: Die realen Folgen eines Cyberangriffs

Cyberangriffe sind längst kein reines IT-Thema mehr – sie gefährden ganze Geschäftsprozesse. Er trifft das operative Herz eines jeden Logistikdienstleisters. Die Folgen sind vielschichtig und gravierend:

- Betriebsstillstand: Touren können nicht geplant, LKW nicht beladen, Waren nicht verfolgt und Rechnungen nicht gestellt werden. Der Fall des Logistikers Hellmann Worldwide Logistics Ende 2021 zeigt dies exemplarisch. Ein Ransomware-Angriff zwang das Unternehmen dazu, seine globalen IT-Systeme abzuschalten und mehrere Tage lang auf Notfallprozesse in Handarbeit zurückzugreifen – mit erheblichen Auswirkungen auf den operativen Betrieb.

- Datenverlust und -manipulation: Der Verlust sensibler Kundendaten, Frachtinformationen oder Zolldokumente ist katastrophal. Kriminelle können Daten nicht nur stehlen, sondern auch manipulieren, um Lieferungen umzuleiten oder Chaos zu stiften.

- Finanzielle Schäden: Diese setzen sich aus mehreren Komponenten zusammen: Kosten für IT-Forensiker und Wiederherstellung, eventuell gezahltes Lösegeld, Vertragsstrafen wegen Lieferverzug und massive Umsatzeinbußen. Eine Studie von PwC beschreibt einen Fall, bei dem die Wiederherstellung der Systeme eines Logistik-Dienstleisters nur durch ein zweites Rechenzentrum gelang. Die kurzfristige Umstellung auf manuelle Prozesse verursacht nicht nur Aufwand, sondern kann Unternehmen Millionen kosten.

- Reputationsverlust: Ein erfolgreicher Angriff erschüttert das Vertrauen von Kunden und Partnern. In einer Branche, in der Zuverlässigkeit alles ist, kann ein solcher Imageschaden langfristig schädlicher sein als der direkte finanzielle Verlust.

Gesetzlicher Druck: Die NIS2-Richtlinie und die DSGVO als Weckruf

Die Zeiten, in denen IT-Sicherheit ein "Kann"-Thema war, sind endgültig vorbei. Verschärfte gesetzliche Anforderungen setzen die Logistikbranche zunehmend unter Handlungsdruck.

Die NIS2-Richtlinie:

Die EU-Richtlinie über Maßnahmen für ein hohes gemeinsames Cybersicherheitsniveau (NIS2) muss bis Oktober 2024 in nationales Recht umgesetzt werden (in Deutschland durch das NIS2UmsuCG). Sie erweitert den Kreis der betroffenen Unternehmen massiv. Auch Teile des Verkehrs- und Transportsektors werden als "wesentliche" oder "wichtige" Einrichtungen eingestuft. Die Schwelle ist niedrig: Schon Unternehmen mit 50 Mitarbeitenden oder 10 Millionen Euro Umsatz sind betroffen.

Was bedeutet das für Sie?

- Pflicht zu Risikomanagementmaßnahmen: Sie müssen nachweislich angemessene technische und organisatorische Maßnahmen (TOMs) ergreifen. Dazu gehören Notfallpläne, Sicherheit in der Lieferkette, regelmäßige Tests und Schulungen.

- Strenge Meldepflichten: Sicherheitsvorfälle müssen innerhalb von 24 Stunden an das Bundesamt für Sicherheit in der Informationstechnik (BSI) gemeldet werden.

- Persönliche Haftung der Geschäftsführung: Die Geschäftsleitung haftet für die Umsetzung der Cybersicherheitsmaßnahmen und muss sich selbst regelmäßig schulen. Bei Verstößen drohen empfindliche Bußgelder.

Die Datenschutz-Grundverordnung (DSGVO):

Bei einem Datenleck, bei dem personenbezogene Daten (z.B. von Kunden oder Mitarbeitern) betroffen sind, greift die DSGVO. Dies erfordert eine Meldung an die Datenschutzbehörde binnen 72 Stunden und kann zu Bußgeldern von bis zu 4 % des weltweiten Jahresumsatzes führen.

Prävention ist die beste Verteidigung: Was Sie VOR einem Angriff tun müssen

Proaktives Handeln ist der Schlüssel zur Cyber-Resilienz. Warten Sie nicht, bis Sie zum Ziel werden. Wie können Sie Ihre Verteidigungslinien stärken?

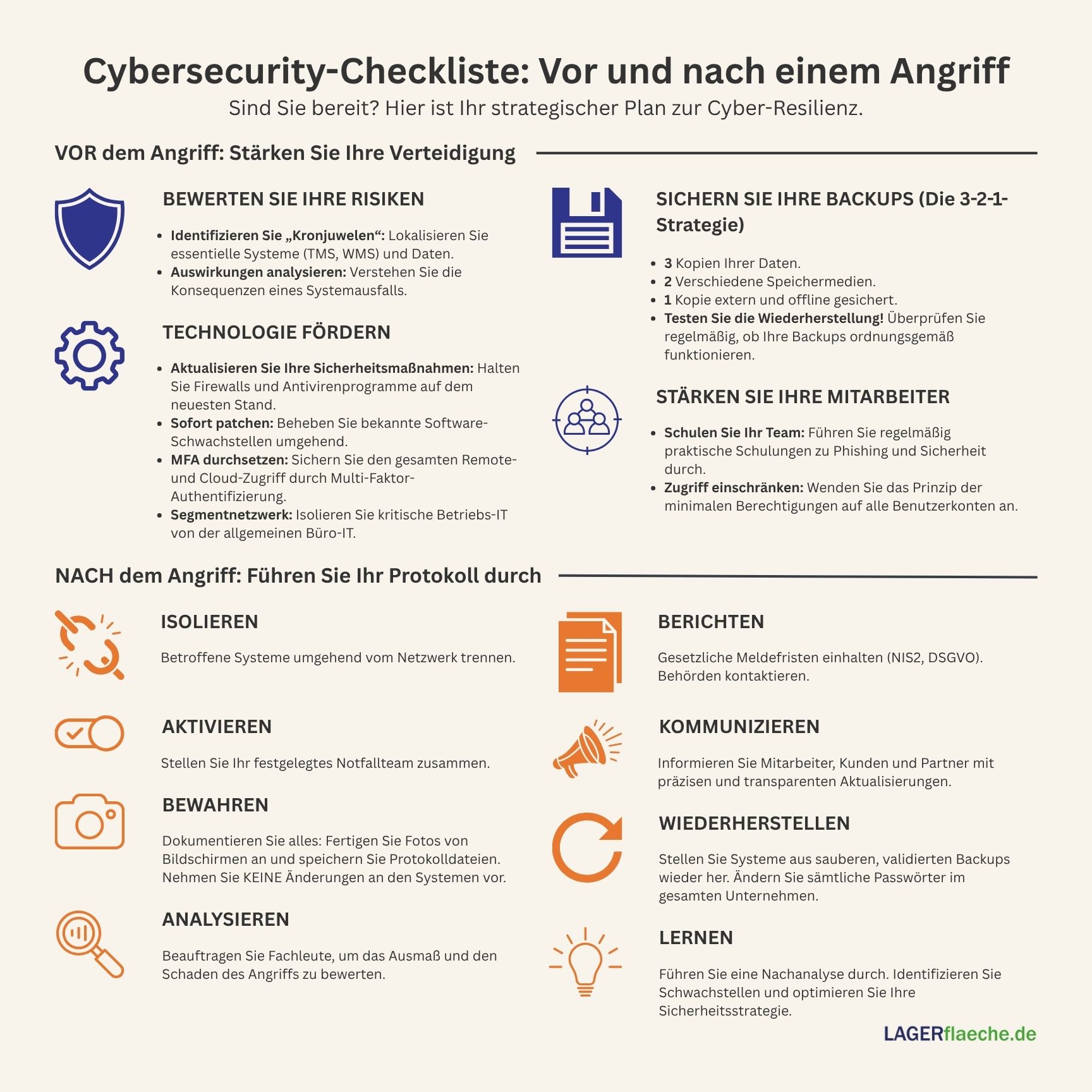

Checkliste Prävention:

Risikoanalyse & Schutzbedarfsfeststellung

Wo sind Ihre "Kronjuwelen"? Identifizieren Sie die kritischsten Systeme (TMS, LVS, Finanzbuchhaltung) und Daten. Welche Auswirkungen hätte ein Ausfall?

Technologisches Fundament

- Firewalls und Virenscanner: Halten Sie diese stets aktuell.

- Patch-Management: Schließen Sie bekannte Sicherheitslücken in Betriebssystemen und Software umgehend.

- Multi-Faktor-Authentifizierung (MFA): Sichern Sie alle Zugänge, insbesondere für Remote-Arbeitsplätze und Cloud-Dienste, mit einem zweiten Faktor (z.B. App, SMS-Code) ab.

- Netzwerksegmentierung: Trennen Sie kritische Systeme (z.B. operative Logistik-IT) von der normalen Büro-IT, um die Ausbreitung von Schadsoftware zu verhindern.

Sichere Backups (die 3-2-1-Regel)

- 3 Kopien Ihrer Daten

- auf 2 unterschiedlichen Medien

- davon 1 Kopie an einem externen Ort (offline und/oder in einer sicheren Cloud), um sie vor Ransomware-Verschlüsselung zu schützen. Testen Sie die Wiederherstellung regelmäßig!

Der Faktor Mensch

- Mitarbeitersensibilisierung: Regelmäßige, praxisnahe Schulungen zu Phishing und Social Engineering sind unerlässlich. Führen Sie simulierte Phishing-Angriffe durch, um den Lerneffekt zu steigern.

- Berechtigungsmanagement: Vergeben Sie Zugriffsrechte nach dem "Least Privilege"-Prinzip. Jeder Mitarbeiter sollte nur auf die Systeme und Daten zugreifen können, die er für seine Arbeit unbedingt benötigt.

Der Ernstfall ist da: Was Sie WÄHREND und NACH einem Angriff tun müssen

Trotz bester Vorbereitung kann ein Angriff erfolgreich sein. Jetzt zählt schnelles, strukturiertes und ruhiges Handeln. Ein guter Notfallplan ist hier Gold wert.

Checkliste Reaktion:

- Isolation: Trennen Sie die betroffenen Systeme sofort vom Netzwerk, um eine weitere Ausbreitung zu verhindern. Fahren Sie ggf. Server kontrolliert herunter.

- Notfallteam aktivieren: Ein vorab definiertes Team aus interner IT, Geschäftsführung, externen Cybersicherheitsexperten und Kommunikation muss die Führung übernehmen. Die Kontaktlisten müssen auch ohne Zugriff auf IT-Systeme verfügbar sein.

- Beweissicherung: Dokumentieren Sie alles! Machen Sie Fotos von Bildschirminhalten (Ransomware-Nachrichten), sichern Sie Log-Dateien und erstellen Sie Speicher-Abbilder der betroffenen Systeme für die spätere forensische Analyse. Verändern Sie so wenig wie möglich.

- Analyse und Bewertung: Externe Spezialisten sollten das Ausmaß des Angriffs analysieren. Welche Systeme sind betroffen? Welche Daten wurden gestohlen oder verschlüsselt? Ist der Angreifer noch im Netzwerk aktiv?

- Meldepflichten prüfen: Handelt es sich um einen meldepflichtigen Vorfall nach NIS2 oder DSGVO? Halten Sie die kurzen Fristen (24 bzw. 72 Stunden) ein. Kontaktieren Sie das BSI und die zuständige Datenschutzbehörde.

- Kommunikation: Informieren Sie (je nach Lage) Mitarbeiter, Kunden, Partner und ggf. die Öffentlichkeit transparent und ehrlich. Kommunizieren Sie, was passiert ist, welche Maßnahmen ergriffen werden und wann mit einer Normalisierung zu rechnen ist.

- Wiederherstellung: Stellen Sie die Systeme aus sauberen, geprüften Backups in einer sicheren, bereinigten Umgebung wieder her. Ändern Sie alle Passwörter.

- Post-Mortem-Analyse: Lernen Sie aus dem Vorfall. Was ist gut gelaufen, was schlecht? Wie konnte der Angreifer eindringen? Passen Sie Ihre Sicherheitsstrategie basierend auf den Erkenntnissen an.

Die Lieferkette als Ganzes betrachten: Sicherheit bei Partnern einfordern

Ihre eigene IT-Sicherheit ist nur so stark wie das schwächste Glied in Ihrer Lieferkette. Schon ein erfolgreicher Angriff auf einen externen IT-Dienstleister oder Logistikpartner kann schwerwiegende Folgen für Ihre gesamte Lieferkette haben – ein klassisches Beispiel für einen Supply-Chain-Angriff.

- Fragen Sie nach: Wie steht es um die IT-Sicherheit Ihrer Partner? Fordern Sie Nachweise oder Selbstauskünfte an.

- Vertragliche Regelungen: Integrieren Sie Cybersicherheitsanforderungen und Meldepflichten bei Sicherheitsvorfällen in Ihre Verträge mit Dienstleistern.

- Sichere Schnittstellen: Sichern Sie alle digitalen Anbindungen zu Partnern (z.B. per EDI oder API) besonders ab.

Fazit: Cyber-Resilienz als strategische Notwendigkeit und Wettbewerbsvorteil

Cyberangriffe sind eine permanente und sich ständig weiterentwickelnde Bedrohung für die Logistikbranche. Die Frage ist nicht ob, sondern wann ein Unternehmen ins Visier gerät. Eine rein reaktive Haltung ist fahrlässig und gefährdet die Existenz des Unternehmens.

Logistikdienstleister müssen IT-Sicherheit als strategische, unternehmensweite Aufgabe begreifen, die von der Geschäftsführung getragen wird. Es geht darum, eine Kultur der Sicherheit zu etablieren und technische wie organisatorische Maßnahmen klug zu kombinieren. Die Investition in Prävention, Notfallplanung und die Sensibilisierung der Mitarbeiter ist kein reiner Kostenfaktor, sondern eine entscheidende Investition in die Widerstandsfähigkeit (Resilienz), das Vertrauen der Kunden und damit in die Zukunftsfähigkeit Ihres Unternehmens. Unternehmen, die ihre digitale Souveränität unter Beweis stellen, werden dies zunehmend als klaren Wettbewerbsvorteil nutzen können.

Neueste Lager-Blog-Beiträge

Bleiben Sie auf dem Laufenden mit den neuesten Trends, Erkenntnissen und Tipps im Bereich Lager und Logistik. Unsere neuesten Artikel helfen Ihnen, sich in der Branche sicher zu bewegen.

Shared Warehouse vs. Dedicated Warehouse: Welche Lösung passt zu Ihrem Geschäftsmodell?

Die Wahl zwischen Shared und Dedicated Warehouse entscheidet über den Erfolg Ihrer Supply Chain. Erfahren Sie, welches Modell optimal zu Ihren Kostenstrukturen und Wachstumsplänen passt....

Die neue Logik der Lagerverträge: Festmiete, Flexmodell oder Pay-per-Pallet?

Festmiete, Flexmodell oder Pay-per-Pallet? Erfahren Sie, wie moderne Lagerverträge das operative Risiko neu verteilen und wie Sie den mathematischen Optimalpunkt für Ihre Lieferkette berechnen....

Lagerfläche Kostenfaktoren: Warum identische Hallen wirtschaftlich völlig unterschiedlich sein können

Warum verursachen zwei gleich große Lagerhallen völlig unterschiedliche Gesamtkosten? Dieser Beitrag zeigt die entscheidenden Kostenfaktoren moderner Logistikimmobilien – von Arbeitsmarkt über Automatisierung bis Energieeffizienz....

Warum viele Lagergesuche scheitern – und wie Unternehmen bessere Anfragen erstellen

Ein gutes Lagergesuch entscheidet über Projekterfolg oder monatelange Verzögerungen. Erfahren Sie, welche Angaben wirklich entscheidend sind und wie Anbieter Anfragen bewerten....